网络技术的不断应用与发展,越来越多的企业走向了数字化办公模式,计算机网络的不断发展极大地方便了企业的生产运营,大大提升了企业的办公效率,但也为企业的数据安全带来严重威胁。近日,云天数据恢复中心接到多家企业的求助,企业的计算机服务器遭到了 360 后缀勒索病毒攻击,导致企业计算机服务器系统瘫痪,无法正常工作,给企业带来了极大困扰。

360 后缀勒索病毒属于 Beijingcrypt 勒索家族,该勒索家族下有多种后缀形式的勒索病毒,具有较强的攻击与加密能力,而该勒索病毒不断升级加密算法,时不时就会发起一波攻击,给企业的生产运营带来严重影响。接下来就为大家介绍一下 360 后缀勒索病毒的相关信息。

一, 360 后缀勒索病毒特点

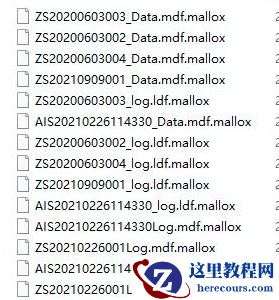

(1) 攻击加密, 360 后缀勒索病毒采用了近期新升级后的 RSA 与 AES 加密算法,具有较强的攻击与加密能力,它能够绕过企业的防护软件,对计算机实施远程攻击,使得加密后的企业计算机文件全部为全字节加密格式。

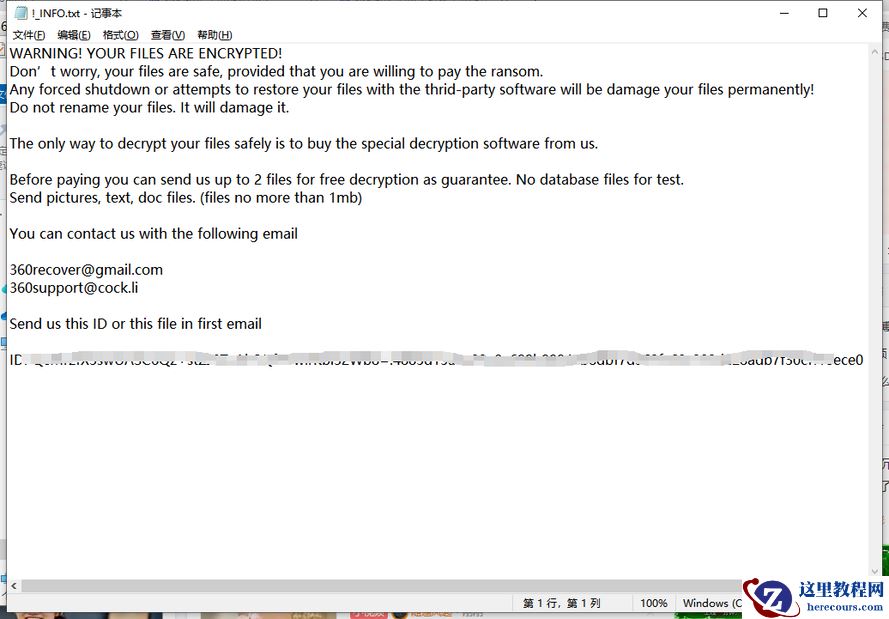

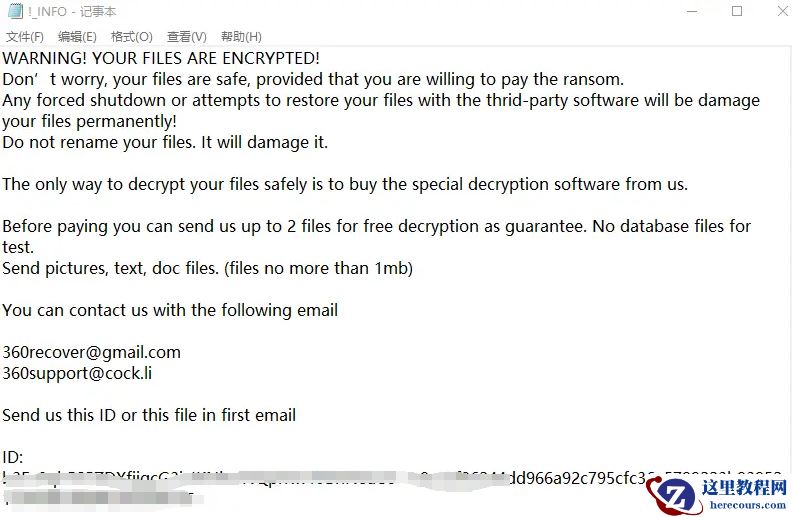

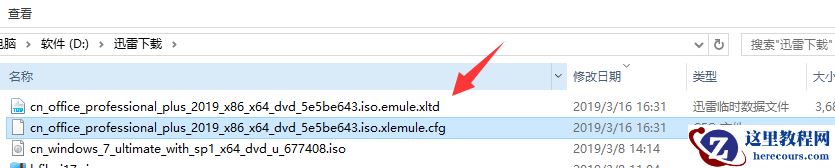

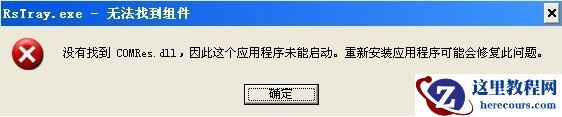

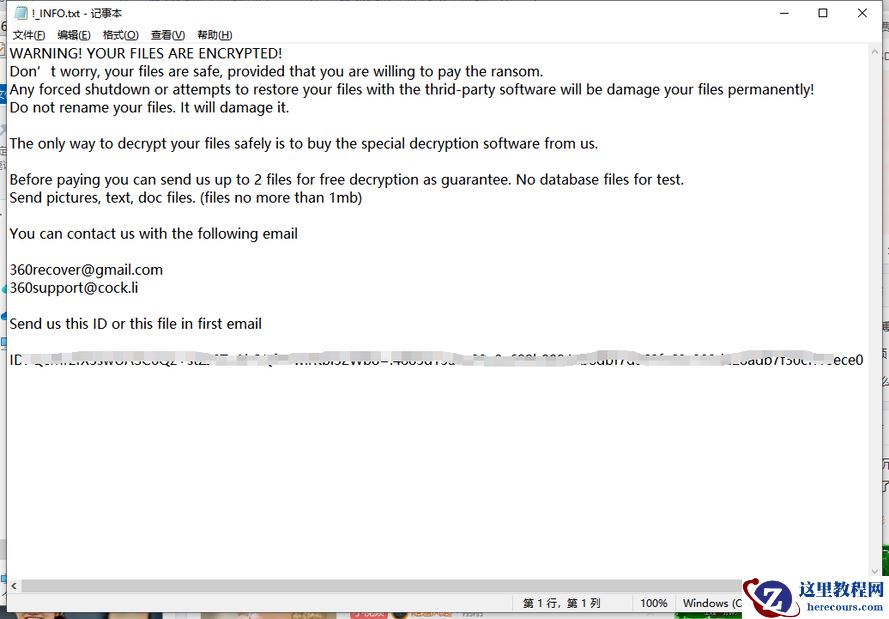

(2) 攻击表现,当企业计算机服务器被 360 后缀勒索病毒攻击后,企业计算机上的所有文件与软件均无法正常打开使用,并且所有文件的后缀名都会变成 360 ,并且还会在计算机桌面留下一封名为 !_INFO 的 txt 或 html 勒索信。

(3) 攻击影响, 360 后缀勒索病毒会给企业带来严重的经济损失,大多 3000-5000 美金不等,并且还会造成企业重要核心数据泄露的风险,造成企业业务工作中断,给企业的信誉与口碑带来恶劣影响。

二, 360 后缀勒索病毒解密

(1) 数据破解,如果企业只需要解密数据库文件,可以采用此方式,专业的勒索病毒解密数据恢复机构,针对 360 后缀勒索病毒有着成功的解密恢复经验,结合不同企业的加密状况可以制定出合理的解密方案计划,数据恢复完整度高,数据恢复安全高效。

(2) 整机解密,如果企业需要解密的文件类型包括各类办公格式的图档或视频,建议采用整机解密,整机解密成本较高,但数据恢复完整度高,可以将中毒计算机解密恢复到中毒之前的状态。

三, 360 后缀勒索病毒防范

(1) 定期备份系统重要文件,针对备份文件做好物理隔离,预防特殊情况的发生。

(2) 安装可靠的防勒索病毒软件,如金丝甲防护,定期系统查杀,修补漏洞。

(3) 减少端口共享与映射操作,避免长时间将端口暴露出去,尤其夜间。

(4) 提高全员网络安全意识。