继上一篇,我们继续学习Oracle 统一审计四 审计系统权限可以使用CREATE AUDIT POLICY语句对系统权限进行审计。4.1关于系统权限审计系统权限审计对成功使用系统权限(如READ ANY TABLE)的活动进行审计。在这种审计中,需要审计权限才能成功的SQL语句将被记录下来。一个统一的审计策略可以同时包含特权审计选项和操作审计选项。不要审计管理用户(如SYS)的权限使用情况。相反,审计它们的对象操作。注意:单个查询可以生成多个审计记录,对于查询中正在访问的每个对象都有一个审计记录,如果对所有这些对象都启用了审计。例如,当您查询视图时,可以为视图本身引用的每个底层对象生成多个审计记录注意:您可以审计系统特权、对象、数据库事件等等。但是,如果您必须查找数据库特权的使用情况(例如,已授予给定角色的哪些特权被使用),并生成已使用和未使用特权的报告,那么您可以创建特权捕获4.2可以审计的系统权限我们可以审计几乎所有系统特权的使用情况。要查找可审计的系统特权列表,可以查询SYSTEM_PRIVILEGE_MAP表。如下方式:SELECT NAME FROM SYSTEM_PRIVILEGE_MAP;NAME-------------ALTER ANY CUBE BUILD PROCESSSELECT ANY CUBE BUILD PROCESSALTER ANY MEASURE FOLDER...与操作审计选项类似,特权审计对已授予数据库用户的系统特权的使用情况进行审计。如果为SQL语句和特权审计设置了类似的审计选项,那么只会生成一条审计记录。例如,如果存在两个策略,其中一个审计EXECUTE PROCEDURE专门针对HR。程序和第二次审核一般执行程序(所有程序),则只写一条审核记录。如果操作已被现有所有者和对象特权允许,则不会发生特权审计。特权审计只有在特权不足时才会触发,也就是说,只有当使操作成为可能的是系统特权时才会触发。例如,假设用户SCOTT被授予SELECT ANY TABLE特权,并且SELECT ANY TABLE正在被审计。如果SCOTT选择他自己的表(例如SCOTT. emp),则不会使用SELECT ANY table特权。因为他在自己的模式中执行SELECT语句,所以没有生成审计记录。另一方面,如果SCOTT从另一个模式(例如,HR。EMPLOYEES表),然后生成一条审计记录。因为SCOTT选择了他自己模式之外的表,所以他需要使用SELECT ANY table特权。4.3 无法审计的系统权限无法审计若干系统特权。这些特权是:INHERIT ANY PRIVILEGEINHERIT PRIVILEGETRANSLATE ANY SQLTRANSLATE SQL4.4配置统一审计策略捕获系统权限使用情况CREATE AUDIT POLICY语句中的PRIVILEGES子句审计系统特权的使用情况。使用以下语法创建一个统一的审计策略,对权限进行审计:CREATE AUDIT POLICY policy_namePRIVILEGES privilege1 [, privilege2];For example:CREATE AUDIT POLICY my_simple_priv_policyPRIVILEGES SELECT ANY TABLE, CREATE LIBRARY;我们可以构建更复杂的特权统一审计策略,例如包含条件的审计策略。请记住,在创建策略之后,必须使用AUDIT语句来启用它。4.5 示例:审计具有ANY权限的用户CREATE AUDIT POLICY语句可以审计用户的任何权限。例27-3展示了如何审计用户HR_MGR的几个ANY权限。例27-3审计具有ANY权限的用户CREATE AUDIT POLICY hr_mgr_audit_polPRIVILEGES DROP ANY TABLE, DROP ANY CONTEXT, DROP ANY INDEX, DROP ANY LIBRARY;AUDIT POLICY hr_mgr_audit_pol BY HR_MGR;4.6示例:使用条件审计系统权限CREATE AUDIT POLICY语句可以创建一个审计策略,该审计策略使用条件对系统权限进行审计。例27-4展示了如何使用一个条件来审计两个操作系统用户psmith和jrawlins使用的权限。例27-4使用条件审计系统权限CREATE AUDIT POLICY os_users_priv_polPRIVILEGES SELECT ANY TABLE, CREATE LIBRARYWHEN 'SYS_CONTEXT (''USERENV'', ''OS_USER'') IN (''psmith'', ''jrawlins'')'EVALUATE PER SESSION;AUDIT POLICY os_users_priv_pol;4.7系统权限统一审计策略如何出现在审计跟踪中UNIFIED_AUDIT_TRAIL数据字典视图列出了系统特权审计事件。下面的示例以例27-4中创建的统一审计策略os_users_priv_pol为例,给出了操作系统用户psmith所使用的权限列表。SELECT SYSTEM_PRIVILEGE_USED FROM UNIFIED_AUDIT_TRAILWHERE OS_USERNAME = 'PSMITH' AND UNIFIED_AUDIT_POLICIES = 'OS_USERS_PRIV_POL';SYSTEM_PRIVILEGE_USED----------------------SELECT ANY TABLEDROP ANY TABLE注意:如果为SELECT ANY TABLE系统特权创建了审计策略,则用户是否行使了READ对象特权或SELECT对象特权将影响审计跟踪捕获的操作。五 审计管理用户可审计的管理用户帐户

Oracle 统一审计- Best 实践三

来源:这里教程网

时间:2026-03-03 19:49:29

作者:

编辑推荐:

下一篇:

相关推荐

-

雷神推出 MIX PRO II 迷你主机:基于 Ultra 200H,玻璃上盖 + ARGB 灯效

2 月 9 日消息,雷神 (THUNDEROBOT) 现已宣布推出基于英

-

制造商 Musnap 推出彩色墨水屏电纸书 Ocean C:支持手写笔、第三方安卓应用

2 月 10 日消息,制造商 Musnap 现已在海外推出一款 Oce

热文推荐

- Oracle 新特征-Read-Only Per-PDB Standby

Oracle 新特征-Read-Only Per-PDB Standby

26-03-03 - Oracle 数据库 [INS-30060]check for group existence failed. 报错解决

- 一次物化视图刷新问题排查

一次物化视图刷新问题排查

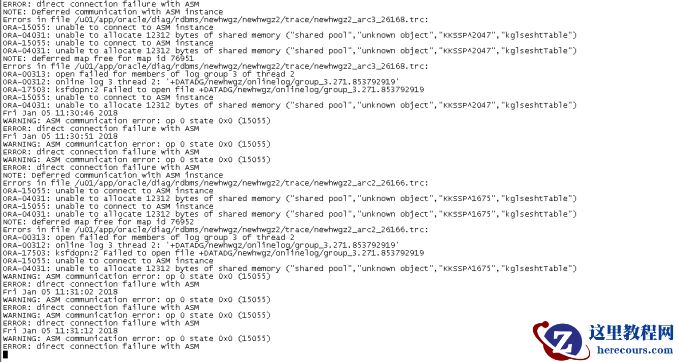

26-03-03 - asm内存不足导致归档报错

asm内存不足导致归档报错

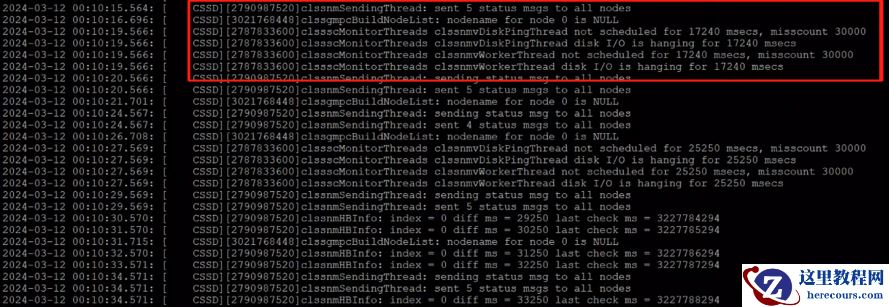

26-03-03 - 记一次oracle rac 一个节点load averge高导致的问题

记一次oracle rac 一个节点load averge高导致的问题

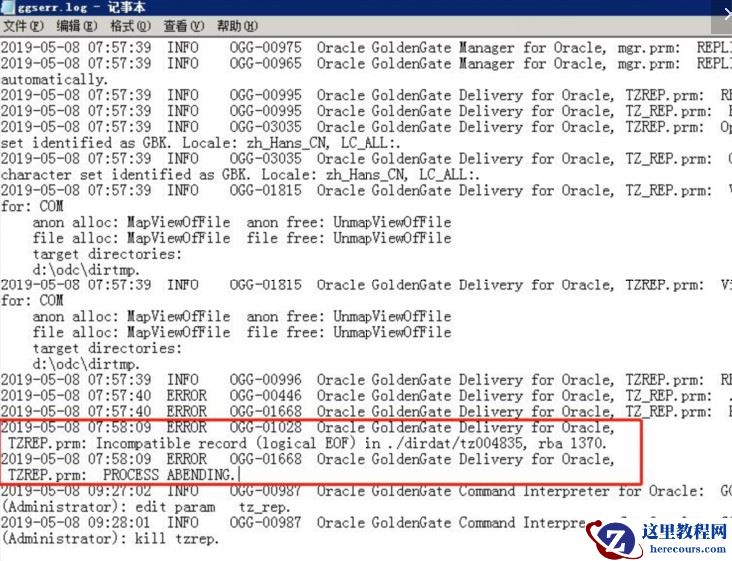

26-03-03 - OGG trail文件损坏处理办法(OGG-01028)

OGG trail文件损坏处理办法(OGG-01028)

26-03-03 - 钉钉“牵手”微信,互联网“拆墙”大步迈进

钉钉“牵手”微信,互联网“拆墙”大步迈进

26-03-03 - Oracle 客户端和服务器时间不一致-小忆

Oracle 客户端和服务器时间不一致-小忆

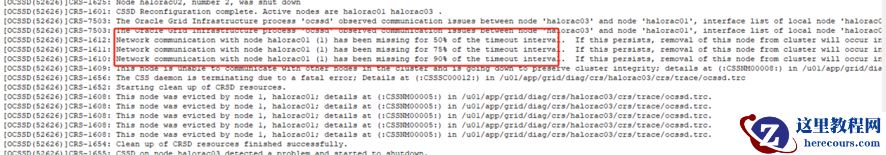

26-03-03 - bond私网主备切换导致RAC集群自动重启

bond私网主备切换导致RAC集群自动重启

26-03-03 - 数据库管理-第165期 数据库高可用漫谈(20240327)

数据库管理-第165期 数据库高可用漫谈(20240327)

26-03-03

![Oracle 数据库 [INS-30060]check for group existence failed. 报错解决 Oracle 数据库 [INS-30060]check for group existence failed. 报错解决](https://www.herecours.com/d/file/efpub/2026/03-03/20260303171049847771.jpg)