防止应用调试分析IP 被扫描加固实战教程 一、应用层加固措施 一、通信加密与证书固定 使用HTTPS 协议加密所有网络通信,防止中间人攻击。 Android 应用可通过 Network Security Configuration 强制 HTTPS ,在 res/xml 目录创建 network_security_config.xml 文件,并在 AndroidManifest.xml 中引用。预置服务器证书或公钥实施证书固定,在 network_security_config.xml 中添加证书哈希值配置,防止伪造证书拦截。 二、反调试与运行时防护 检测调试状态并阻止调试工具连接,Android 应用可通过 android.os.Debug.isDebuggerConnected() 方法检测调试器。实现 ptrace 防护阻止外部调试器附加, Windows 应用使用 CheckRemoteDebuggerPresent API 检测调试状态。集成设备安全性检测技术,如 SafetyNet API 验证设备完整性。 三、代码混淆与加固 使用ProGuard 或 R8 工具混淆代码,增加逆向工程难度。集成第三方加固服务如 360 加固保,提供反调试、代码混淆、资源加密等额外保护。 二、网络层防护策略 一、防火墙与端口管理 配置防火墙规则限制访问来源,仅允许特定IP 或 IP 段访问服务器。仅开放必要服务端口,如 Web 服务仅开放 80/443 端口。使用状态检测防火墙跟踪连接状态,动态规则调整适应威胁变化。 二、动态端口与流量伪装 调试端口使用动态随机端口,每次调试前生成并记录。端口复用常用服务端口(如80/443 ),通过协议识别区分调试流量。 三、流量加密与协议混淆 调试流量通过SSL/TLS 或 SSH 隧道传输,避免明文暴露服务版本。使用 obfs4/v2ray 工具混淆调试流量,伪装成 HTTP/HTTPS 流量干扰扫描工具。 三、环境隔离与访问控制 一、物理/ 逻辑隔离 调试环境物理隔绝公网,本地调试优先使用开发机。远程调试采用内网穿透+ 白名单,通过 FRP/Ngrok 映射内网端口至跳板机,仅允许指定 IP 访问。 二、网络分区与信任等级 按信任等级划分网络区域(高信任区/ 中信任区 / 低信任区),通过防火墙限制跨区域流量。 Linux iptables 配置示例:仅允许公司办公网 IP ( 10.10.0.0/24 )访问调试端口 5005 。 三、动态令牌与限时访问 调试服务启动时生成临时令牌,仅授权用户通过令牌访问。调试端口仅在指定时间段开放,超时自动关闭。 四、监控与响应机制 一、扫描行为检测 定期使用Nmap 自扫检测未防护端口,通过 Wireshark/tcpdump 抓包分析异常流量。部署轻量级 IDS 工具(如 Snort/Suricata ),配置扫描规则(单 IP 10 秒内访问 >10 个端口即告警)。 二、入侵防御与日志管理 部署IPS 主动阻止攻击行为,适用于金融机构等高安全要求环境。开启详细日志记录功能,使用集中化日志管理系统统一分析审查。定期审查日志识别异常行为,如频繁登录失败可能表明暴力破解。 三、员工培训与安全意识 定期进行信息安全培训,涵盖密码管理、钓鱼邮件识别、社交工程攻击防范等内容。提高员工安全意识,共同维护企业信息安全。 五、实战加固步骤(Android 应用示例) 一、配置Network Security Config 在res/xml 目录下创建 network_security_config.xml 文件,配置强制 HTTPS 策略。 二、实施证书固定 在应用代码中编程验证服务器证书或公钥,确保仅接受预置证书。 三、代码混淆处理 在build.gradle 文件中配置 ProGuard 规则,对代码进行混淆处理。 四、集成第三方加固服务 选择360 加固保等第三方服务,按照官方文档集成提升安全性。 五、设备安全性检测 应用启动时调用SafetyNet API 检测设备完整性,确保在安全环境中运行。

防止应用调试分析IP被扫描加固实战教程

来源:这里教程网

时间:2026-03-03 22:40:51

作者:

编辑推荐:

- 防止应用调试分析IP被扫描加固实战教程03-03

- 从 Oracle 到 TiDB,通过ETL工具,高效实现数据拉通03-03

- Oracle体系结构-Redo Log Buffer详解03-03

- Oracle体系结构-PMON详解03-03

- 集群损坏,如何抢救抽取数据?03-03

- 开发源码搭建一码双端应用分发平台教程:逐步分析注意事项03-03

- Oracle体系结构-SMON详解03-03

- 从性价比到价值感:二手电商重塑消费心智03-03

下一篇:

相关推荐

-

雷神推出 MIX PRO II 迷你主机:基于 Ultra 200H,玻璃上盖 + ARGB 灯效

2 月 9 日消息,雷神 (THUNDEROBOT) 现已宣布推出基于英

-

制造商 Musnap 推出彩色墨水屏电纸书 Ocean C:支持手写笔、第三方安卓应用

2 月 10 日消息,制造商 Musnap 现已在海外推出一款 Oce

热文推荐

- 从 Oracle 到 TiDB,通过ETL工具,高效实现数据拉通

从 Oracle 到 TiDB,通过ETL工具,高效实现数据拉通

26-03-03 - 从性价比到价值感:二手电商重塑消费心智

从性价比到价值感:二手电商重塑消费心智

26-03-03 - 麦当劳招退休人员:00后太小,60后正好?

麦当劳招退休人员:00后太小,60后正好?

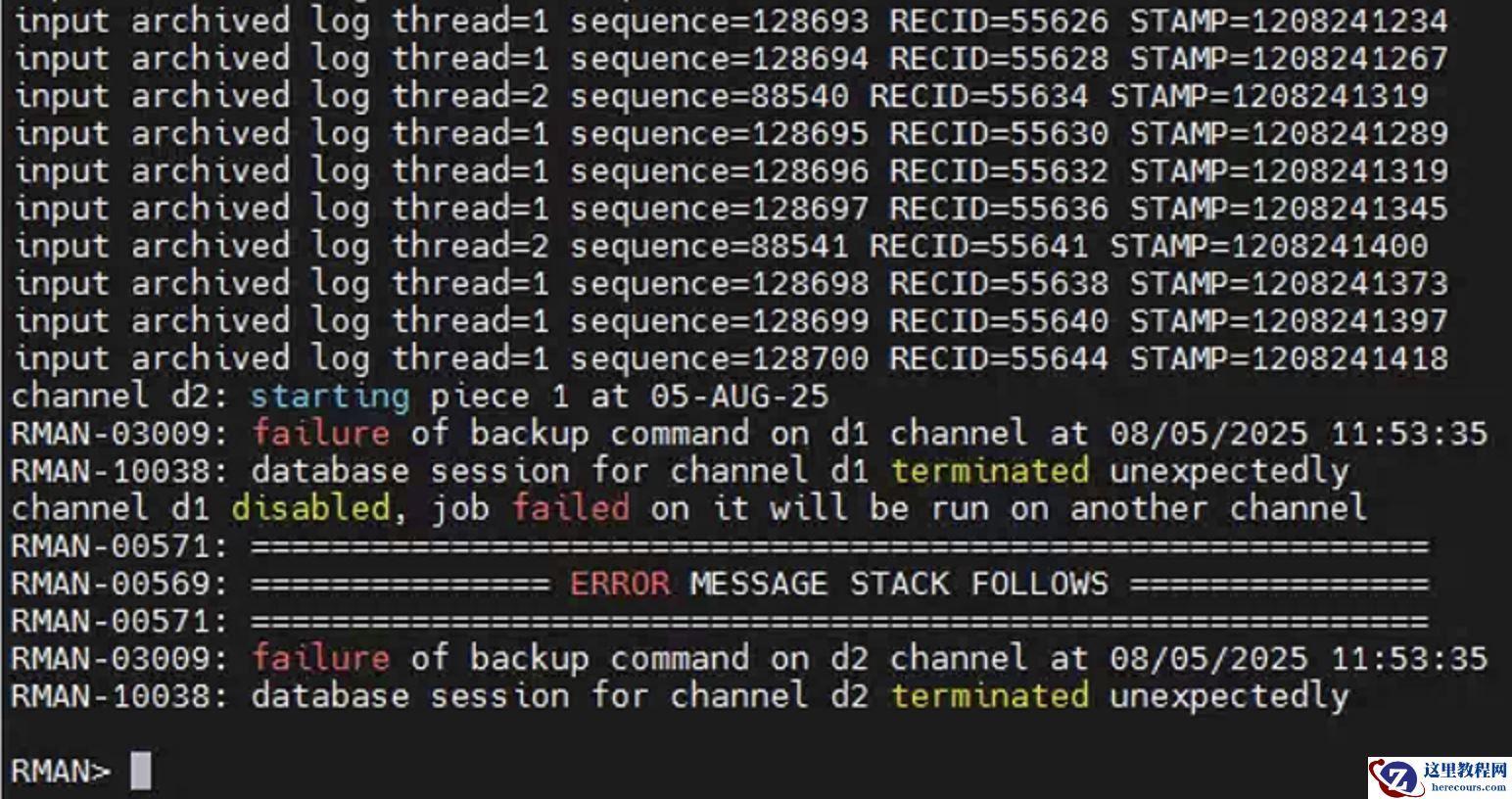

26-03-03 - 一场由“消失的进程”引发的追踪:数据库备份异常背后的暗战

一场由“消失的进程”引发的追踪:数据库备份异常背后的暗战

26-03-03 - Oracle DataGuard 搭建关键参数详解

Oracle DataGuard 搭建关键参数详解

26-03-03 - 重新认识Keep:港股AI应用板块的“启明星”

重新认识Keep:港股AI应用板块的“启明星”

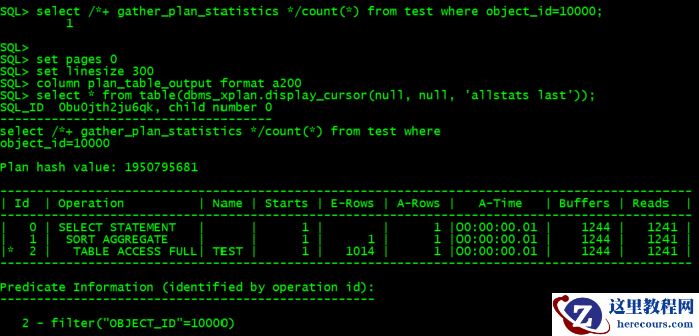

26-03-03 - 基数反馈机制引起的执行计划错误

基数反馈机制引起的执行计划错误

26-03-03 - 上半年交付暴增超去年全年,禾赛如何交出这份超预期财报?

上半年交付暴增超去年全年,禾赛如何交出这份超预期财报?

26-03-03 - 上半年营收3630万美元的康迪科技,凭什么股价大涨?

上半年营收3630万美元的康迪科技,凭什么股价大涨?

26-03-03 - 数据库管理-第354期 实战RAC下Service的Failback(20250807)