在 Web 应用安全体系中,SQL 注入攻击始终是最有威胁的安全风险之一。根据 OWASP 最新报告,SQL 注入位列应用层安全风险 TOP3,每年导致全球企业损失数十亿美元。对于使用 MySQL 数据库的开发者而言,掌握系统化的防注入技术体系至关重要。本文将从原理剖析到工程实践,详解 6 大核心防护策略。

一、预处理语句:从源头阻断注入通道

预处理语句(Prepared Statements)是数据库安全的第一道防线,其核心原理是将 SQL 语句的模板与用户数据分离。在 MySQL 中,通过 PDO 或 mysqli 扩展实现预处理,分为两个执行阶段:

1. 语句编译阶段

// PHP mysqli预处理示例$stmt = $conn->prepare("SELECT * FROM users WHERE email = ? AND password = ?");$email = $_POST['email'];$password = $_POST['password'];$stmt->bind_param("ss", $email, $password);

问号占位符会被数据库引擎识别为独立的参数占位符,而非可执行的 SQL 代码。MySQL 服务器在收到预处理语句时,会先解析 SQL 模板并生成执行计划,此时尚未接收用户输入数据。

2. 参数绑定阶段

通过bind_param方法将用户输入数据安全绑定到占位符,数据会被视为纯文本处理。即使包含恶意 SQL 代码(如' OR 1=1 --),也会被当作普通字符串处理,避免 SQL 注入攻击。

优势对比

|

普通查询 |

预处理语句 |

|

拼接字符串 |

分离 SQL 模板与数据 |

|

易受注入 |

100% 参数安全 |

|

单次编译执行 |

可复用执行计划,提升性能 |

二、ORM 框架:自动化安全层封装

现代 ORM(对象关系映射)框架如 Hibernate(Java)、Eloquent(PHP)、SQLAlchemy(Python)内置了完善的防注入机制。以 Laravel 的 Eloquent 为例:

// Eloquent安全查询$user = User::where('email', $request->email)->first();

框架会自动对所有查询参数进行转义处理,确保用户输入不会影响 SQL 语法结构。需要注意的是,使用原生 SQL 时仍需遵循预处理规则:

// 安全使用原生SQLDB::select(DB::raw('SELECT * FROM users WHERE id = ?'), [$id]);

通过DB::raw方法包裹 SQL 模板,参数部分通过数组传递,触发框架的参数绑定机制。

三、输入验证:构建多重过滤防线

预处理语句无法防御表名 / 列名注入,此时需要结合输入验证技术:

1. 白名单验证

// 允许的表名白名单$allowed_tables = ['users', 'orders', 'products'];$table = $_GET['table'];if (!in_array($table, $allowed_tables)) {throw new InvalidArgumentException("非法操作");}

对用户可控的表名、列名、排序字段等进行严格白名单校验,只允许预定义的合法值。

2. 正则表达式校验

// 邮箱格式校验if (!filter_var($email, FILTER_VALIDATE_EMAIL)) {// 拒绝非法输入}// 手机号格式校验(中国)if (!preg_match('/^1[3-9]\d{9}$/', $phone)) {// 拒绝非法输入}

对邮箱、手机号、URL 等特定格式数据使用正则表达式严格校验,阻止恶意格式数据进入数据库层。

3. 数据类型转换

// 强制转换为整数$id = (int)$_GET['id'];// 防止负数ID攻击if ($id <= 0) {// 拒绝非法ID}

对数值型参数进行强制类型转换,过滤非数字字符,有效防御数值型注入攻击。

四、最小权限原则:限制攻击面

数据库账户权限控制是重要的防御纵深:

1. 账户权限分级

|

账户类型 |

权限范围 |

适用场景 |

|

管理员账户 |

ALL PRIVILEGES |

数据库管理 |

|

应用账户 |

SELECT/INSERT/UPDATE/DELETE |

业务操作 |

|

只读账户 |

SELECT |

报表查询 |

2. 权限分配示例

-- 创建受限账户CREATE USER 'app_user'@'%' IDENTIFIED BY 'StrongPassword123!';-- 授予最小必要权限GRANT SELECT, INSERT, UPDATE, DELETE ON mydb.* TO 'app_user'@'%';-- 回收危险权限REVOKE CREATE, DROP, ALTER FROM 'app_user'@'%';

应用程序应使用独立的数据库账户,仅授予业务必需的最小权限,避免使用 root 账户连接数据库。

五、存储过程:封装业务逻辑

存储过程可将常用 SQL 操作封装在数据库层,减少动态 SQL 使用:

-- 创建安全的登录存储过程DELIMITER $$CREATE PROCEDURE sp_user_login(IN p_email VARCHAR(50), IN p_password VARCHAR(50))BEGINSELECT * FROM usersWHERE email = p_emailAND password = SHA2(p_password, 256);END$$DELIMITER ;

存储过程在数据库端预编译执行,参数会自动进行类型检查和转义处理。但需注意:

避免在存储过程中拼接动态 SQL,如需动态表名 / 列名,仍需结合白名单校验。

六、数据库层防护:主动防御体系

1. 启用 MySQL 防火墙

# my.cnf配置[mysqld]validate_password_policy=STRONGvalidate_password_length=12

通过密码策略增强账户安全性,同时可部署第三方数据库防火墙(如 MariaDB Firewall),实时监控 SQL 语句,阻断可疑操作。

2. 错误信息控制

// 生产环境关闭详细错误error_reporting(0);ini_set('display_errors', 0);// 使用统一错误提示echo "服务器繁忙,请稍后再试";

避免泄露数据库错误信息(如表结构、字段名),防止攻击者利用错误信息进行注入探测。

deeps.sjbt.org

3. 日志审计

-- 开启慢查询日志SET GLOBAL slow_query_log = 1;SET GLOBAL slow_query_log_file = '/var/log/mysql/slow.log';-- 审计所有查询SET GLOBAL general_log = 1;SET GLOBAL general_log_file = '/var/log/mysql/query.log';

通过日志分析工具(如 Percona Monitoring)监控异常查询模式,及时发现注入攻击痕迹。

防御体系最佳实践

- 多层防护:预处理语句 + 输入验证 + 权限控制构成基础防护层,结合 ORM 框架和存储过程提升开发效率

- 最小化攻击面:限制数据库暴露端口,使用 VPN / 内网访问,禁止公网直接连接 site.sjbt.org

- 持续测试:定期使用 SQL 注入测试工具(如 SQLMap)进行安全扫描,参加渗透测试演练

- 安全开发流程:将防注入纳入代码审查 checklist,开展安全编码培训 pro.sjbt.org

根据 Verizon 数据泄露调查报告,90% 的 SQL 注入事件可通过正确使用预处理语句和输入验证避免。构建完善的防御体系需要开发、运维、安全团队的协同配合,从代码编写到数据库配置形成全链路防护。记住:没有绝对安全的系统,但通过系统化的安全实践,可以将 SQL 注入风险降低到可接受水平。

编辑推荐:

- MySQL 防 SQL 注入全攻略:6 大核心防护策略03-01

- MySQL 主键全面解析:定义、创建、删除与查询03-01

- MySQL 30 周年庆!MySQL 8.4 认证免费考!这次是认真的。。。03-01

- MySQL 账号管理全解析:创建、删除与密码找回03-01

- MySQL企业版免费开启,强先体验03-01

- MySQL 8.4 版本新特性介绍03-01

- MySQL大结果集的优化思路03-01

- 第37期 MySQL索引下推03-01

下一篇:

相关推荐

-

雷神推出 MIX PRO II 迷你主机:基于 Ultra 200H,玻璃上盖 + ARGB 灯效

2 月 9 日消息,雷神 (THUNDEROBOT) 现已宣布推出基于英

-

制造商 Musnap 推出彩色墨水屏电纸书 Ocean C:支持手写笔、第三方安卓应用

2 月 10 日消息,制造商 Musnap 现已在海外推出一款 Oce

热文推荐

- MySQL 30 周年庆!MySQL 8.4 认证免费考!这次是认真的。。。

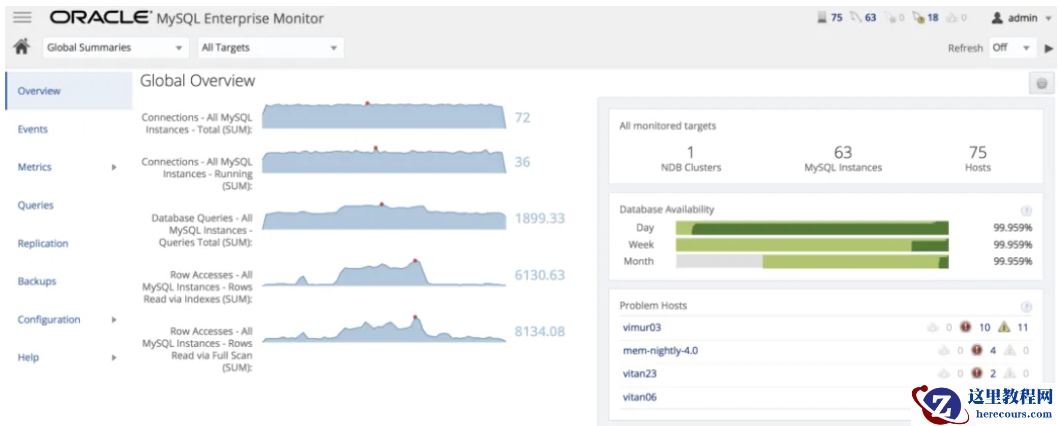

- MySQL企业版免费开启,强先体验

MySQL企业版免费开启,强先体验

26-03-01 - MySQL大结果集的优化思路

MySQL大结果集的优化思路

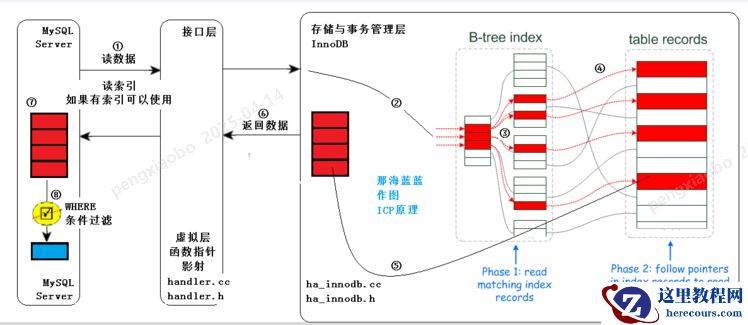

26-03-01 - 第37期 MySQL索引下推

第37期 MySQL索引下推

26-03-01 - 一起免费考 MySQL OCP 认证啦

一起免费考 MySQL OCP 认证啦

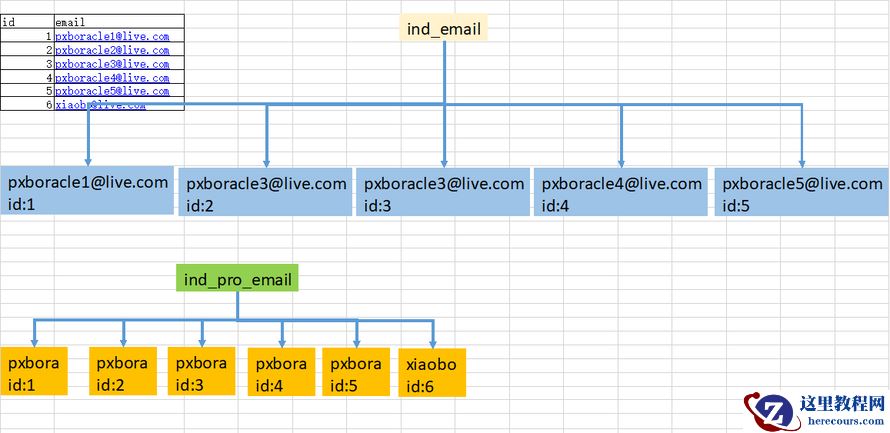

26-03-01 - 第39期 MySQL给邮箱,身份证类似的字段添加索引的方法

第39期 MySQL给邮箱,身份证类似的字段添加索引的方法

26-03-01 - 数据库管理-第329期 MySQL 30周年生日快乐(20250525)

数据库管理-第329期 MySQL 30周年生日快乐(20250525)

26-03-01 - 第25期 MySQL部分复制

第25期 MySQL部分复制

26-03-01 - 百亿大表的实时分析:华安基金 HTAP 数据库的选型历程与 TiDB 使用体验

- 主从从库MTS HANG死一列

主从从库MTS HANG死一列

26-03-01