苹果iOS 应用的 ipa 文件在安装到设备之前必须经过签名验证,这一环节是苹果公司为保障 iOS 生态系统安全而设立的核心机制,具体原因主要体现在以下四个关键层面: 身份验证:签名机制首先实现对应用开发者身份的严格核验,确保每款上架或安装的应用都可追溯到具体的开发者或开发团队。苹果开发者计划要求开发者通过官方审核后获取唯一的数字证书,该证书内置开发者的公钥信息与经过苹果认证的身份数据。在应用签名过程中,开发者需使用私钥对应用包进行加密处理,将身份信息与证书链一同嵌入应用二进制文件中,当用户设备安装应用时,系统会自动通过苹果根证书验证开发者证书的有效性,从而确认应用来源的合法性与可信任度。 代码完整性:签名过程通过SHA-256 等哈希算法对应用的可执行文件、资源包及配置信息进行加密校验,生成唯一的数字签名值。这种机制能有效防止应用在开发完成后、分发过程中或安装前被第三方恶意篡改,例如植入病毒、木马程序或恶意广告模块等。 iOS 系统在安装时会重新计算应用代码的哈希值并与签名中的原始值比对,若发现不匹配则立即终止安装流程,从源头阻断被篡改应用的传播路径,切实保障用户设备的数据安全与系统稳定。 系统安全:签名机制与iOS 的 " 沙盒 " 安全模型深度结合,确保应用仅能在获得明确授权的设备环境中运行。开发者在签名时需指定应用的运行权限范围(如是否允许访问相机、位置信息等),并通过配置文件( Provisioning Profile )限定可安装设备的 UDID 列表(针对开发测试版本)或通过 App Store 的全局授权(针对正式发布版本)。当未授权设备尝试安装应用时,签名验证会因设备标识不匹配而失败;即使通过特殊手段绕过安装验证,系统内核在应用启动时仍会执行签名校验,发现异常则立即触发安全机制终止进程,彻底杜绝未授权应用的非法运行。 应用更新和验证:签名机制为应用全生命周期的安全管理提供支持,当开发者发布新版本时,必须使用与原始版本相同的开发者证书进行签名,以确保更新包与原始应用的身份一致性。iOS 系统会通过签名信息识别应用的版本迭代关系,仅允许经过相同开发者认证的更新包覆盖安装,这一机制有效防止恶意第三方伪造应用更新包进行钓鱼攻击。同时,签名中的时间戳信息确保了应用在证书有效期内的持续可用性,用户设备可通过苹果服务器实时验证证书状态,避免使用已被吊销证书签名的不安全应用。 若ipa 文件未经过有效签名或签名过程存在异常,将无法在 iOS 设备上实现正常的安装与运行,具体表现为以下四个方面的限制与风险: 无法安装:iOS 安装器( Installer )在处理未签名 ipa 文件时,会立即触发签名验证流程并返回明确错误提示,常见情况包括 " 未受信任的企业级开发者 " (针对企业证书签名应用)、 " 应用无法验证 " (针对签名过期或被吊销的情况)等。即使通过 iTunes 或第三方工具强制推送安装,系统底层的 amfid 服务仍会拦截安装请求,在日志中记录 "invalid signature" 错误,导致安装进度卡在初始阶段或直接显示 " 安装失败 " 弹窗。 系统拒绝运行:对于通过特殊手段(如越狱设备的签名绕过插件)强制安装的未签名应用,iOS 内核在应用启动时会执行多层校验:首先检查 Mach-O 可执行文件的代码签名标志位,接着验证代码签名的有效性,最后确认应用的权限配置是否匹配签名信息。任何环节失败都会触发 execve 系统调用失败,应用进程将被立即终止,用户界面表现为应用图标闪烁后闪退,或直接显示 " 无法打开应用 " 的系统提示框。 安全风险:未签名应用不受苹果的开发者审核机制约束,可能包含多种安全隐患:例如通过注入动态库窃取用户的Apple ID 凭证、通讯录数据;利用系统漏洞获取 root 权限后篡改系统文件;或通过后台进程静默上传用户隐私信息至第三方服务器。 2019 年曝光的 "Pegasus 间谍软件 " 事件正是利用了未签名应用的分发漏洞,对特定用户设备实施精准攻击,此类案例凸显了签名机制在防范高级持续性威胁( APT )中的关键作用。 法律责任:从知识产权角度,未经开发者授权对ipa 文件进行破解、重打包并去除签名的行为,可能构成《著作权法》规定的 " 破坏技术保护措施 " ;从平台规则层面,违反《苹果开发者计划许可协议》第 3.3.2 条关于应用分发渠道的规定,可能导致开发者账号被封禁;从用户角度,安装通过非官方渠道获取的未签名应用,若该应用涉及盗版内容或恶意功能,用户可能需承担连带法律责任,例如在部分国家和地区,传播盗版软件可面临最高 5 万美元罚款或 6 个月监禁的处罚。

苹果iOS应用ipa文件安装之前?为什么需要签名?不签名能用么?

来源:这里教程网

时间:2026-03-03 22:43:58

作者:

编辑推荐:

下一篇:

相关推荐

-

雷神推出 MIX PRO II 迷你主机:基于 Ultra 200H,玻璃上盖 + ARGB 灯效

2 月 9 日消息,雷神 (THUNDEROBOT) 现已宣布推出基于英

-

制造商 Musnap 推出彩色墨水屏电纸书 Ocean C:支持手写笔、第三方安卓应用

2 月 10 日消息,制造商 Musnap 现已在海外推出一款 Oce

热文推荐

- 百奥赛图与中国创新药的全球突围

百奥赛图与中国创新药的全球突围

26-03-03 - 大洋集团未来或通过供股集资用于发展AI数字人、RWA架构及购买战略性数字资产

- 实战系列之外部表简化AI数据导入

实战系列之外部表简化AI数据导入

26-03-03 - 实战系列之自动优化向量搜索性能VECTOR_MEMORY_SIZE

实战系列之自动优化向量搜索性能VECTOR_MEMORY_SIZE

26-03-03 - 曹操出行勾勒未来出行的蓝图,开启“天地空一体化”时代

曹操出行勾勒未来出行的蓝图,开启“天地空一体化”时代

26-03-03 - oracle rac

oracle rac

26-03-03 - AI时代如何用影像讲故事?“鲍德熹·爱奇艺AI剧场”创作营向全球征集创意

AI时代如何用影像讲故事?“鲍德熹·爱奇艺AI剧场”创作营向全球征集创意

26-03-03 - 数据库管理-第358期 23ai:DG PDB(20250818)

数据库管理-第358期 23ai:DG PDB(20250818)

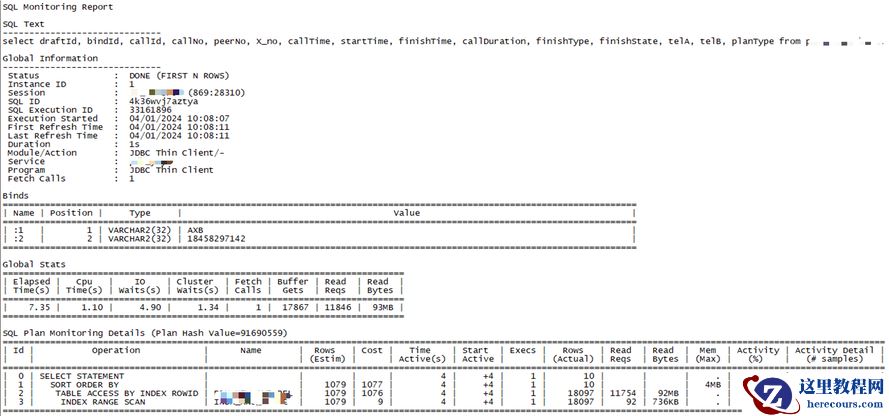

26-03-03 - Sql monitor介绍使用

Sql monitor介绍使用

26-03-03 - “激光雷达双冠王”禾赛回港上市,稀缺资产引爆中国科技叙事

“激光雷达双冠王”禾赛回港上市,稀缺资产引爆中国科技叙事

26-03-03