量子威胁:不只是理论上的未来风险

量子计算机对现有加密方法的威胁已被广泛认识,它们运行特定的算法能在极短时间内破解目前广泛使用的RSA、椭圆曲线密码学等加密机制。虽然大规模容错量子计算机可能需要数年时间才能问世,但威胁已经迫在眉睫。

这一威胁的核心被称为“ HNDL攻击”,即“现在窃取,以后解密”。

攻击者可能现在就开始收集加密数据,等待量子计算机成熟后再进行解密。对于需要长期保护敏感数据的企业和政府机构而言,这构成了前所未有的安全挑战 。

Oracle的解决方案:混合密钥交换机制

面对这一挑战,Oracle在其AI Database 26ai版本中引入了 混合密钥交换机制 ,将传统的ECDHE算法与NIST认可的ML-KEM抗量子算法结合起来。 这种混合方式产生了独特的保护效果:当客户端和服务器协商安全连接时,数据库会同时使用ECDHE和ML-KEM进行密钥交换,生成两个独立密钥,然后组合成最终的会话密钥。 这种“ 双重保障 ”意味着,只要其中一种算法保持安全,加密连接就受到保护,有效防御了HNDL攻击。

传统与未来:两种安全路径对比

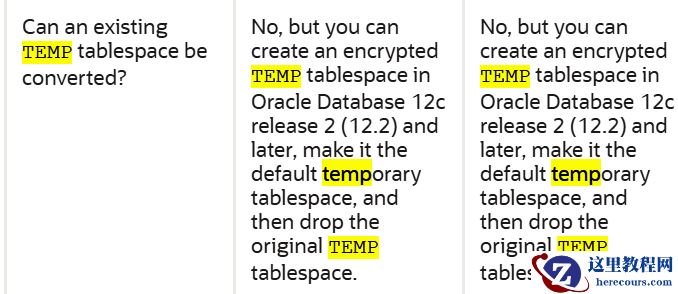

下表展示了传统抗量子加密方案与Oracle混合密钥交换方案的核心区别:

平台级保护:从数据库到Java生态

Oracle在多个层面提供了抗量子加密支持,除了在数据库层面的创新,还在其Java平台中引入了重要安全功能。 在2025年3月发布的Java 24中,Oracle加入了 基于模块格的密钥封装机制和数字签名算法 的实现。 Java 24还包括JEP 478密钥派生函数API,提高了传输中数据的密码安全性。 这种平台级的安全增强,使得开发者能够在应用层就采用抗量子加密技术,为企业的整个技术栈提供了全面的量子安全保护。

实际行动:企业如何开启量子安全之旅

开启量子安全之旅的第一步是评估当前的加密实践和漏洞点, 企业应优先保护最关键和长期价值的数据,特别是那些可能成为HNDL攻击目标的信息。 对于Oracle数据库用户,启用混合密钥交换功能相对简单。从2026年1月的更新开始,只需要 更新数据库的sqlnet.ora配置文件 ,在TLS_KEY_EXCHANGE_GROUPS参数中首先列出“混合”选项即可。 如果未设置此参数,数据库将默认检查客户端能力,支持混合模式则选择它,否则回退到ECDHE或ML-KEM。

生态布局:构建量子安全合作伙伴网络

Oracle通过与多家公司合作,扩展了其抗量子加密生态系统的覆盖范围。2025年6月, Arqit Quantum公司 加入Oracle的防御生态系统,将其对称密钥协议平台整合到Oracle的解决方案中。 2025年10月,Oracle与 Duality Technologies公司 合作,在Oracle云市场上提供安全数据协作平台,该平台集成了包括同态加密和安全多方计算在内的多种隐私增强技术。 这些合作进一步巩固了Oracle在量子安全领域的领导地位,为客户提供了更全面的数据保护方案。 当量子计算机从实验室走向商业化,数据安全的游戏规则将被彻底改写 在这场量子与安全的赛跑中,Oracle已经构建起从核心数据库到云服务再到合作伙伴生态的多层次防御体系。 面对未来最好的方式,不是等待它发生,而是在它到来前就做好准备。 那些今天就开始规划抗量子迁移的企业,将在量子计算时代到来时,依然牢牢掌控着自己的数据命脉。